Идем на три буквы с обфускацией

Для особо пытливых что за это буквы:

! VPN

!!! Если что это экстремизм экзорцизм, терроризм туризм и прочее ужасное.

В нашем простом варианте мы сделаем чо. Арендуем (забугорный) виртуальный сервер, поставим на него панельку определенного характера и сертификат для него. Потом протестим - подключается ли наш компьютер к загнивающему западу.

Задача: Нам надо починить доступ к забвенным ресурсам.

! Никакой анонимности кому-то это не сулит. Речь о доступе к своим ресурсам или не своим ресурсах, доступ к которым отламывается

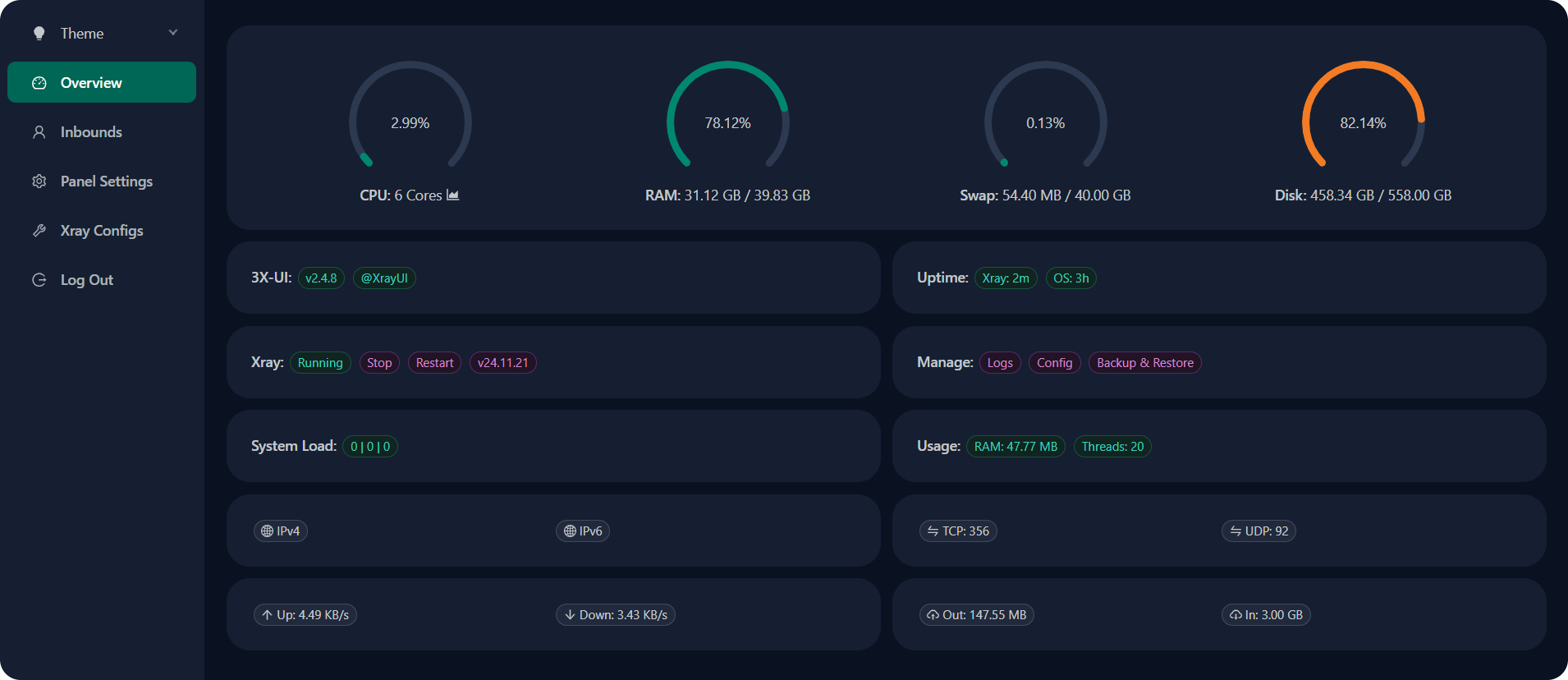

Что нам надо Пойти к загнивающим ребятам (в моем случае в Альпы) или к не совсем загнивающим (допустим в Алматы) и купить там хостинг (можно самый дешевый). И поставить на него панель 3x-ui. А в этой панельке проложить наш путь на три буквы. И вуаля. Получаем доступ к забвенным ресурсам и продолжаем загнивать.

! А лучше идите в VK Cloud, чтобы было весело.

!!! Покупать или нет - решать вам. !!! И еще что важно - где и как. Также решать вам.

Покупаем хостинг. Можно самый дешевый. В моем случае с лихвой хватило 1 ядра 2.20-3.50Ghz с 1 гб оперативной памяти и 15 гб диска. Как все будет запущено можем начинать.

Подключаемся к серверу по ssh.

Ставим минимальные настройки безопасности. [[Linux OS]]

В терминале запускаем команду: bash <(curl -Ls https://raw.githubusercontent.com/mhsanaei/3x-ui/master/install.sh)

Ставим настройки, которые он нам предлагает (можно и свои, если есть необходимость). На практике у меня не бывает проблем с стандартными настройками.

Идем в браузер и идем на порт куда он нас направил.

Теперь настройка клиента.

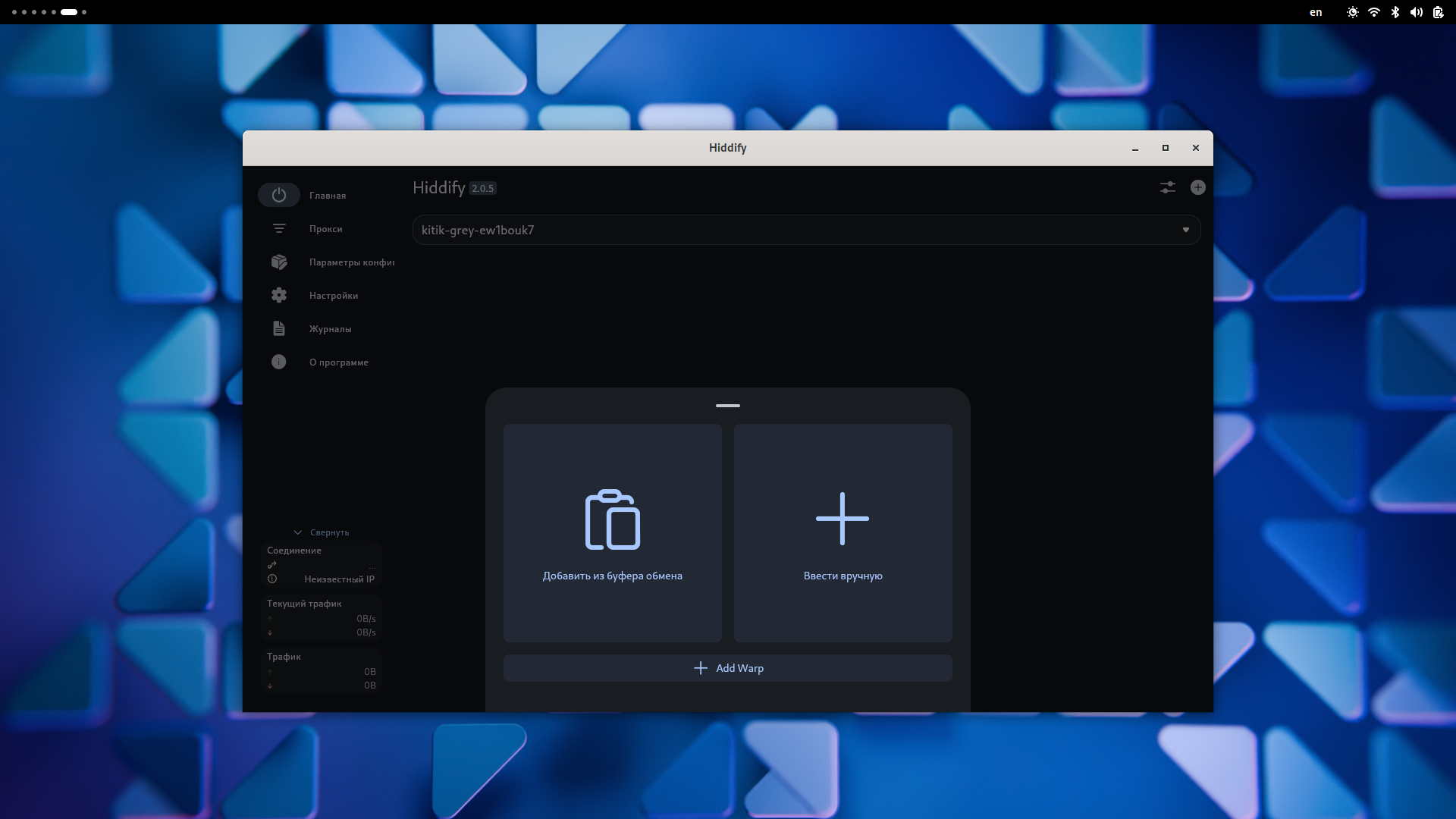

В нашем случае используем Hiddify. Это удобный инструмент для управления VPN-соединениями с поддержкой обфускации, который позволяет легко подключаться к вашему серверу и обходить блокировки.

Установка и настройка Hiddify

Скачиваем Hiddify:

- Перейдите на официальный гитхаб репозиторий Hiddify и скачайте клиент для вашей операционной системы (Windows, macOS, Linux, Android, iOS) из раздела Releases.

- Чтобы поставить на Fedora Workstation можно воспользоваться .rpm пакетом.

- Настройка подключения:

Подключение:

После ввода всех данных нажмите “Сохранить” и выберите только что созданный профиль.

Нажмите “Подключиться”. Если все настроено правильно, вы должны успешно подключиться к вашему VPN-серверу.

Тестирование подключения

Проверка IP-адреса:

- После подключения откройте браузер и перейдите на сайт WhatIsMyIP, чтобы убедиться, что ваш IP-адрес изменился и соответствует расположению вашего сервера.

Доступ к забвенным ресурсам:

- Попробуйте открыть сайты, которые были заблокированы в вашем регионе. Если все работает, значит, вы успешно обошли блокировку.

Небольшие заметки по тому как закрывать свои сервисы за впн.

Допустим, мы хотим поставить тестовый сервис и иметь к нему доступ со своих устройств (Android, IOS, ПК, и тд) через интернет.

То в таком случае мы можем попробовать сделать схему описанную в данном видео -> Доступ к Домашнему Серверу с Internet. VPS-VDS + VPN (OpenVPN) + SSL (Let’sEncrypt) + Nextcloud

Допустим на хосте у нас будет стоять прокси с сервисом. В нашем случае возьмем Traefik и Nginx. Нам надо будет получить к нему доступ через впн и только нам.

Для этого поставим 3x-ui на отдельный хост. К нему подключимся и убедимся что подключение хорошо работает. После в динамической конфигурации Nginx поставим такие labels:

1

- "traefik.http.middlewares.ipwhitelist.ipwhitelist.sourcerange=127.0.0.1/32,192.168.1.7,1.2.3.4/32"

В этом команде:

1.2.3.4/32- это адрес нашего другого хоста на котором стоит впн. И которому мы даем доступ к сервису (и только ему)127.0.0.1/32,192.168.1.7- это localhost и ip-адрес для работы DHCP. (В любом случае я брал это из официальной документации)

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

services:

nginx:

image: nginx:stable-alpine

container_name: nginx

networks:

- proxy

restart: unless-stopped

labels:

- "traefik.enable=true"

- "traefik.http.routers.nginx-service-1.rule=Host(`example.com`)"

- "traefik.http.routers.nginx-service-1.entrypoints=https"

- "traefik.http.routers.nginx-service-1.tls=true"

- "traefik.http.services.nginx-service-1.loadbalancer.server.port=80"

- "traefik.http.middlewares.ipwhitelist.ipwhitelist.sourcerange=127.0.0.1/32,192.168.1.7,1.2.3.4/32"

networks:

proxy:

external: true

Тут некоторые могут возразить - “Зачем нам закрывать что-то за впном, если можно взять Authelia или Authentik”. - Все просто. Authelia и подобные сервисы видны в интернете любому пользователю который знает про ваш ресурс. В этом случае (Traefik + ipwhitelist + VPN) закрывает доступ от всех пользователей интернета, не логином/паролем, а полностью скрывает его из публичного доступа.

Заключение

Спасибо за внимание. Это все заметки работы над своими сервисами и изучением информатики впринципе. Ничего из этого не советую использовать ибо многое не представляет особой ценности для действительно крутых программистов и хакеров.